Как защитить сайт на WordPress, закрыв доступ к админке?

А зачем, собственно, закрывать доступ на страницу администраторов? Это довольно просто: если не принимать никаких действий по защите сайта, однажды вы не увидите главную страницу, а лишь надпись: «Поздравляем! Мы вас взломали». Или и того хуже – не увидите совсем ничего. Просто пустоту.

Если взлом выполнен не дилетантами и не ради шутки, все может оказаться еще страшнее – они могут получить доступ к финансовым операциям или настроить бэкдор, чтобы иметь доступ к сайту в любое время. Из-за негативных факторов вы можете не досчитаться дневного заработка, наблюдать небольшой отток посетителей или потерять кого-то навсегда (взломы часто отпугивают даже самых преданных клиентов).

Мы предусмотрительны и всегда делаем резервные копии ваших сайтов. Если, вдруг, у вас случился такой казус, обращайтесь к нашей службе поддержки – мы поможем вернуть все как было. Приведенные выше ситуации – результат одного из самых популярных взломов – Brute-force attack или атака методом полного перебора. Название раскрывает его главную цель.

Не принимая никаких шагов для собственной защиты, рано или поздно вам придется столкнуться с несанкционированным доступом. Хорошая новость заключается в том, что существует множество простых и доступных средств защиты, которые обойдутся вам лишь парой минут уделяемого времени.

Атака методом полного перебора – что в ней такого?

Эти хакерские уловки нацелены на админку входа WordPress: http://ваш_сайт.com/wp-login.php (все знают классическую ссылку для доступа к этой странице).

На идеальном сайте злоумышленники не продвинуться дальше страницы имя пользователя и пароль. Как минимум, так должно быть (но часто это не так).

Угадайте, какой логин до сих пор является самым популярным среди администраторских? Да-да, именно так – admin. Это на 50% облегчает задачу хакерам. Ну а второй самый популярный логин – первые 8 букв названия сайта (в некоторых панелях управления этот параметр стоит по умолчанию). Не слишком сложное задание. Если злоумышленники подбирают ваш логин в два счета, то они уже на полпути. И это они еще даже не приступили к «грубой силе».

Brute-force attack, атака методом полного перебора или «атака грубой силы». Это скрипт, который подбирает случайные парольные комбинации, делая это намного быстрее, чем человек. Программа произведет тысячи и сотни тысяч попыток входа в систему, покуда в конце концов не подберет пароль.

У вас может пронестись мысль: «Существует миллион сайтов по всему миру, так почему хакеры обратят внимание именно на мой?». Суть в том, что этот выбор не делается единично и под атаку попадают сразу сотни ресурсов.

Ботнеты – сотни компьютеров, соединенных в общую сеть – администрируются профессиональными преступниками.

Антивирусная компания Bruteprotect опубликовала статистику, которая демонстрирует рост атак в геометрической прогрессии – в 8 раз выше, чем годом ранее. И это происходит не на определенном отрезке времени, а каждый день.

Как же обезопасить себя? Сейчас посмотрим.

Как заблокировать вход на страницу WP Admin

1. Оставьте злоумышленников без базовых фокусов

В Интернете много способов защиты сайта – изменение файлов PHP, создание зашифрованных паролей, изменение .htaccess. Да, все это действенные советы, но проблема в том, что они кажутся запутанным и отталкивают людей от защитных действий.

Существуют более легкие способы, не требующие кодирования. Есть две вещи, которые можно сделать, чтобы остановить brute-force attack – смените имя администратора и установите новый пароль. Имя администратора – это не то, которое отображается в разделе информация о пользователе, а логин, который используется для входа в администраторскую панель. И не делайте логин аналогичный названию сайта или вашего имени – это слишком просто.

Что касается пароля: чем больше комбинация, тем лучше. Используйте случайные смеси цифр, прописных и строчных букв и специальных символов.

2. Ограничьте попытки входов в панель администратора

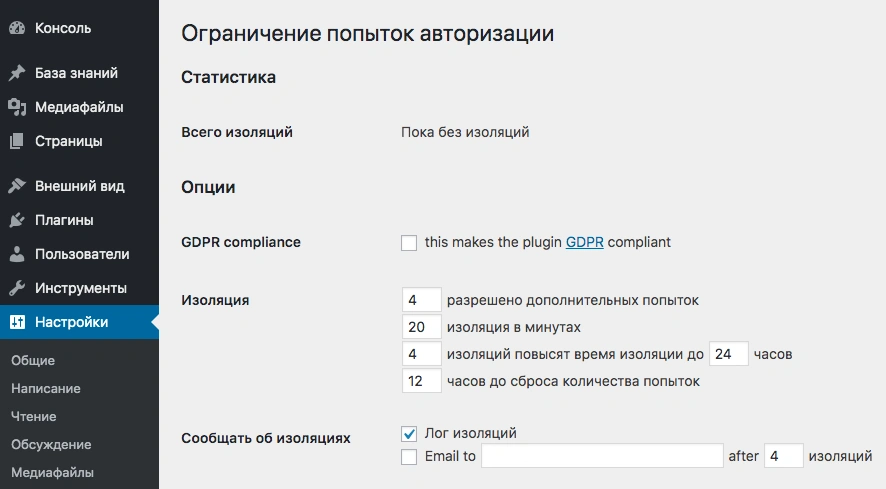

Кто там ломится в ваши двери? А почему они не уходят? И сколько это будет продолжаться? – хорошие вопросы, которые подталкивают к следующему решению: ограничить попытки входа в админпанель. Это можно сделать с помощью плагина Limit Login Attempts Reloaded, скачав его по этой ссылке https://wordpress.org/plugins/limit-login-attempts-reloaded или раздел Плагин –> Добавить новый, вписав в строку поиска название плагина.

Атака методом полного перебора работает по принципу бесконечных попыток входа в систему, пока не будет достигнута финальная цель. Этот плагин ограничивает число ввода паролей с одного IP-адреса.

Просто, легко, безопасно.

На странице настроек плагина вы можете скорректировать параметры попыток, времени ограничения и способ оповещения о попытках входа в систему.

3. Измените URL входа в WordPress

Еще один хороший способ обезопасить свой сайт – изменить URL-адрес входа в WordPress. Это решение существенно повлияет на количество неудачных попыток входа в систему. Сменить адрес административной панели можно с помощью бесплатного плагина WPS Hide Login https://wordpress.org/plugins/wps-hide-login. Без трудностей измените стандартный URL на любой другой путь.

Итог

Эти три простых действия будут иметь ключевой эффект в дальнейшем. Наблюдая, как в мире постоянно увеличивается число взломанных сайтов, вы можете не волноваться за то, что ваш сайт пополнит этот список. Если у вас остались вопросы, обращайтесь к нашей службе поддержки.

Возможно, вас заинтересует

Скорость загрузки сайта - серый кардинал, который влияет на конверсии, динамику индексации страниц, приток...

Оптимизация CMS WordPress - важная часть настроек для любого сайта. Сегодня начинается серия чек-листов...

Сегодня поговорим про то, как добавить детальное описание ваших продуктов и услуг на сайт....

Наш телеграм

с важными анонсами, розыгрышами и мемами

Присоединиться