Зачем хакерам ваша аналитика и как защитить бизнес от кибератак?

Летом 2020 года в сеть просочилась информация о том, что хакеры научились использовать в своих целях данные Google Analytics. Отчеты компаний Perimeter, Kaspersky и Sansec подтвердили кражу финансовых сведений с «инфицированных» интернет-магазинов.

Просто представьте, вы спокойно используете Google Analytics, чтобы отслеживать действия посетителей, и даже не догадываетесь, что в любой момент хакеры могут украсть персональные и финансовые данные через параметры аналитики, всего-навсего введя вирусный код JavaScript.

Можно ли защитить себя от таких уловок онлайн-мошенников? Однозначно, да. И сегодня мы расскажем, как именно это сделать.

Каким образом совершаются атаки на GA?

Амир Шейкед из PerimeterX провел исследование CSP. Content Security Policy (политика безопасности контента) – это дополнительный уровень безопасности, который позволяет распознавать и устранять уязвимости со стороны клиента и атаки типа Magecart (так называют нападения на e-сommerce системы, такие как Magento или Shopify, с целью кражи информации о банковских карточках пользователей).

Как правило, Magecart заражает веб-сайт вирусным кодом и крадет данные карт, принадлежащих покупателям, которые в этот момент проводят транзакцию онлайн. CSP может указывать браузерам, какие домены являются доверенными для загрузки скриптов. Это действует как своего рода защита от сбоев, чтобы хакеры не смогли загрузить вирусы с других сайтов в браузер посетителя вашего ресурса.

В этом и вся фишка: Google Analytics указан в CSP как надежный источник скриптов. Благодаря этому хакеры могут добавлять на сайты свои собственные коды Google Analytics и обходить протоколы безопасности контента.

Как мы уже отметили, проблема не связана с недостатками самого Google Analytics – он выступает в качестве посредника для передачи данных. В отчете об исследовании, опубликованном «Лабораторией Касперского», говорится, что «злоумышленники внедряли на сайты вредоносный код, который собирал все данные, введенные пользователями, а затем отправлял их через Analytics. В результате злоумышленники получали доступ к украденным данным в аккаунте Google Analytics”.

Скрипт, по сути, собирал все, что кто-либо вводил на сайте (а также информацию о пользователе, который ввел данные: IP-адрес, User Agent, часовой пояс). Собранные данные шифровались и отправлялись с помощью протокола Google Analytics Measurement Protocol.

У преступников была и ещё одна стратегия – они могли зарегистрировать домен, напоминающий название системы аналитики, но содержащий ошибку в написании (например, google-analytcsapi.com или google-anaiylcs.com).

Як переконатись, що ваш бізнес захищений?

Один из наиболее эффективных способов узнать, подвергся ли ваш сайт воздействию эксплойта – проверить, не используется ли на вашем сайте более одного кода Google Analytics.

Если другой код Google Analytics полностью заменил ваш собственный, это будет заметно по тому, что платформа будет сообщать о нулевом трафике на вашем сайте.

Как защититься от мошенников?

Со стороны пользователя:

- Установите защитное программное обеспечение, которое определяет вредоносные скрипты и троянские вирусы.

- Лучше не проводить транзакции и отправлять данные карточек, подключившись к публичному Wi-Fi. Открытое интернет-соединение считается уязвимым для хакеров. Но если вам все время необходимо переводить деньги с общественного Wi-Fi, лучше обезопасить себя, включив виртуальную приватную сеть и предварительно провести тест на утечку DNS.

Со стороны владельца сайта:

- никогда не устанавливайте веб-приложения и компоненты CMS из непроверенных ресурсов;

- регулярно обновляйте ПО;

- попытайтесь свести к минимуму права пользователя, а также вести учет юзеров, у которых есть доступ к интерфейсу сайта;

- клиентский IP не встроен в Google Analytics напрямую, и вирусный код использует внешний сервис, чтобы узнать IP потенциальной жертвы, который обычно хранится в куки _gaip. Так что, если на вашем сайте присутствуют данные куки, стоит уделять значительное внимание безопасности кредитных карт;

- так как вирус включает в себя функцию дебаггинга, вредоносное ПО можно обезоружить, добавив команду debug_mode=11 в локальное хранилище;

- создавайте надежные пароли для всех административных учетных записей;

- для сайтов электронной коммерции рекомендуется использовать платежные шлюзы, соответствующие стандарту PCI DSS;

- фильтруйте вводимые пользователем данные и параметры запросов, чтобы предотвратить внедрение стороннего кода.

Как настроить фильтр в Google Analytics?

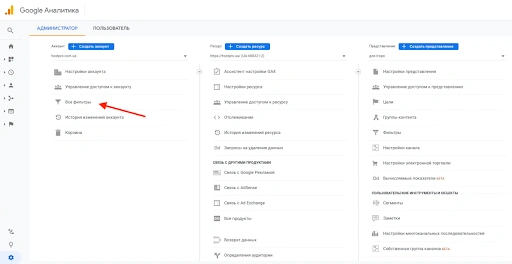

- Для начала переходим в список стандартных отчетов Google Analytics.

*Снимки экрана ниже актуальны для версии Universal Analytics.

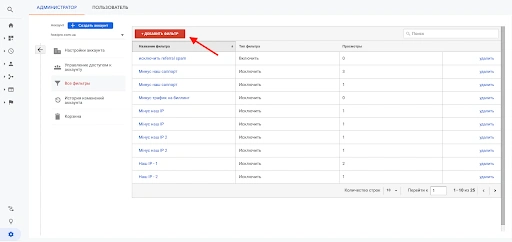

2. Нажимаем на кнопку «Администратор», затем выбираем «Все фильтры», после чего – «Новый фильтр».

3. Один клик на «Создать новый фильтр»;

4. Придумываем название, например «Защита от хакеров».

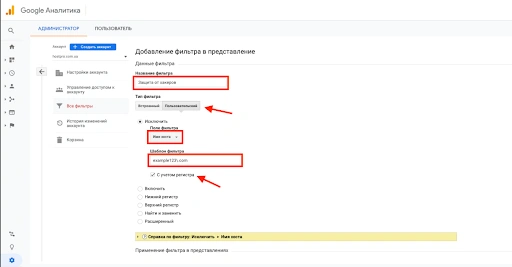

5. Теперь выбираем «Пользовательский фильтр» и опцию «Исключить». В поле фильтров нам понадобится «имя хоста». Например, если ваш сайт называется Example123.com, вы можете определить шаблон фильтра как example123\.com. Убедитесь, что вы не забыли поставить значок «\» перед «.».

6. Не забудьте отметить “С учетом регистра”.

В сочетании с другими мерами кибербезопасности, это решение поможет ограничить доступ к ценной информации.

Выводы

Защитить свой бизнес от всех киберугроз в мире вряд ли реально. Тем не менее, обезопасить себя от известных на сегодня атак можно. Как минимум, подружитесь с фильтрами электронной почты и браузеров.

Если вы планируете подарить, продать или выбросить старый компьютер, удалите ценную информацию с жестких дисков. Желательно не устанавливать веб-приложения из непроверенных ресурсов и регулярно обновлять ПО. Просто следуйте советам выше и шансов пострадать или подвергнуть риску данные своих клиентов станет намного меньше.

Возможно, вас заинтересует

В этом году 30 сентября запомнится всем надолго. Столько шума наделал один из самых...

DDoS — атака распределенного отказа в обслуживании на ресурс, сервис, сетевое оборудование, целью которой...

Взлом какой бы то ни был - ситуация неприятная и никто не хочет в...

Наш телеграм

с важными анонсами, розыгрышами и мемами

Присоединиться