Як перевірити сайт на віруси?

Злом який би то не був – ситуація неприємна і ніхто не хоче в ній опинитися. Для того, щоб уникнути її та не панікувати, якщо раптом ваш сайт все ж зламали, ми розповімо на що варто звернути увагу і які заходи взяти у звичку.

Способи злому:

- Крадіжка пароля шляхом злому комп’ютера, застарілої ОС або браузера, в якому був збережений пароль.

Тому завжди оновлюйте сервіси, і не використовуйте підозрілі неперевірені програми.

- Простий і очевидний пароль.

Шляхом підбору пароля можна потрапити в адміністративну частину сайту, якщо пароль був ненадійним.

Створюючи пароль, використовуйте комбінації букв, цифр, знаків. Можете використовувати генератори паролів, які пропонують паролі, що відповідають вимогам надійності.

Не зберігайте ваші паролі в відкритих джерелах, на вашому ПК, не використовуйте один пароль для кількох ресурсів.

- Уразливості в CMS.

Більше 70% сайтів в Мережі створені на основі CMS. Найпоширеніші – WordPress і Joomla. У разі, якщо ви використовуєте застарілі версії, неофіційні плагіни й сторонні компоненти, ваш сайт уразливий до злому і зараження шкідливими файлами.

Як перевірити сайт на віруси

З нашого боку проводиться сканування на наявність підозрілих файлів на клієнтських сайтах, тому не варто ігнорувати повідомлення про можливе зараження і перевіряти цю інформацію.

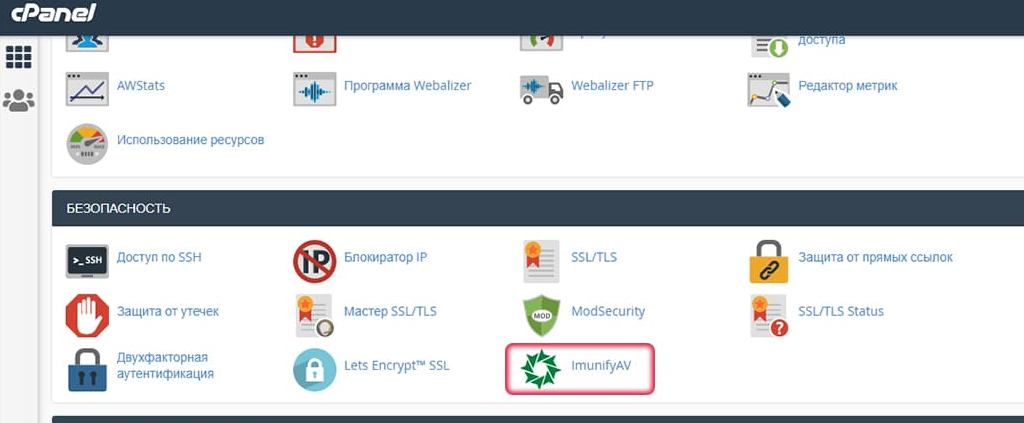

Для зручності наших клієнтів є можливість перевіряти звіт про сканування сайту в панелі управління cPanel в меню Безпека – ImunifyAV.

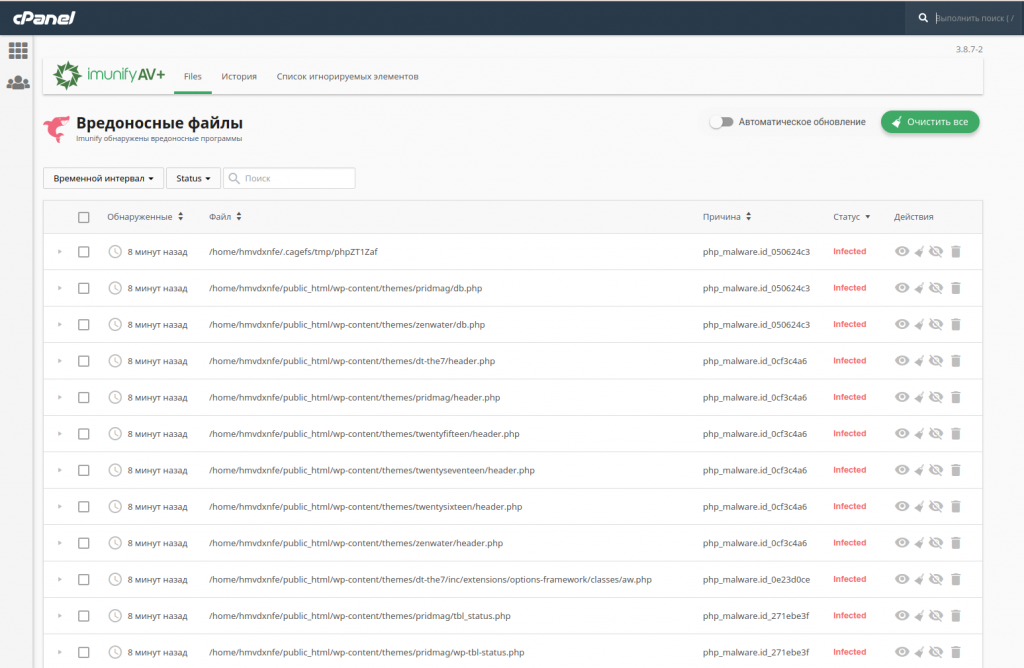

Після проведення сканування, вам буде доступний список підозрілих файлів в разі їх виявлення.

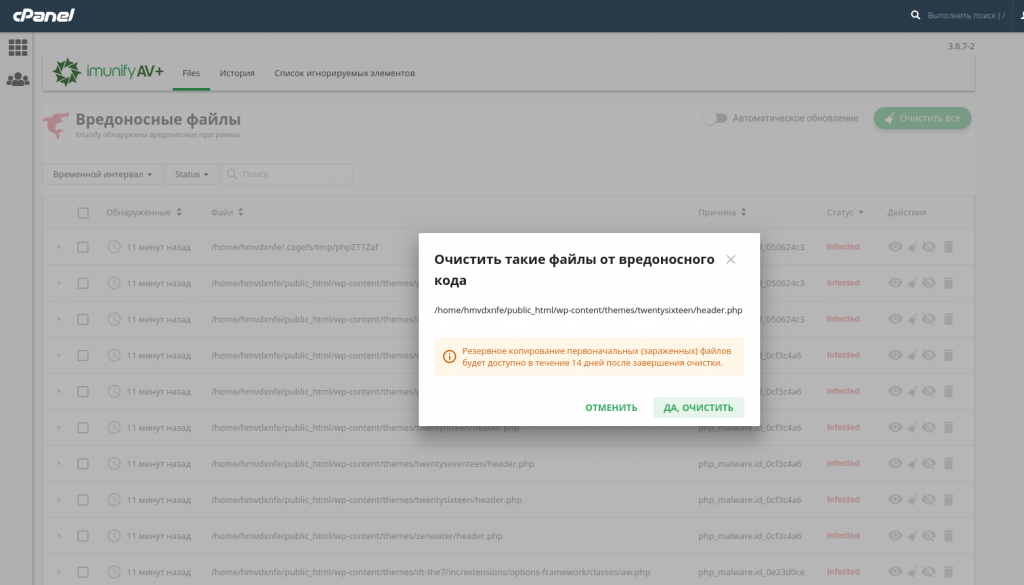

По кожному з файлів буде доступний список дій, які можна виконати щодо кожного з файлів: переглянути, очистити, ігнорувати або видалити.

Що робити в разі злому

Відновлення резервних копій сайту допоможе позбутися від шкідливих файлів, але при цьому знайти самі віруси та джерело зараження стане практично неможливо. Але варто враховувати, що зараження вже відбувалося з такою версією сайту і якщо не буде виконано жодних превентивних заходів, то повторна поява вірусів обов’язково трапиться.

Завжди слід створити копію сайту в поточному вигляді перед відновленням, після чого завантажити її та проводити аналіз коду на зараженій версії сайту.

Як убезпечити свій сайт від злому

На серверах HostPro з нашого боку для забезпечення безпеки клієнтських сайтів проведені наступні заходи:

– встановлено Firewall;

– включені mod_security і suhosin;

– в PHP за замовчуванням вимкнені функції: show_source, system, shell_exec, passthru, exec, popen, proc_open, allow_url_fopen.

Висновок:

Заражений сайт, як бомба уповільненої дії, – спочатку зовнішній вигляд сайту може нічим не видавати наявності шкідливих файлів, однак наслідки торкнуться не тільки даних вашого ресурсу, а й ризику втрати даних відвідувачів.

Причин злому може бути багато – від розсилки спаму, крадіжки особистих даних, розміщення сторонньої інформації до багатьох інших. Якщо вчасно не розпізнати та не очистити сайт від зараження, ресурс може зовсім не підлягати відновленню і знадобитися багато часу і коштів для створення нового. Якщо ви будете дотримуватися простих заходів безпеки, ви захистите свій бізнес і клієнтів від можливих неприємних наслідків.

Можливо, вас зацікавить

Без SSL-сертифікату неможливо завоювати довіру користувачів і впевненими кроками просуватися все вище й вище...

Використання захищеного HTTPS-з’єднання на інтернет-ресурсах вже стало стандартом сучасності. Згідно з дослідженням SerpWatch, сьогодні...

В часи постійного розвитку цифрового середовища конкуренція за дані посилюється. Компанії прагнуть покращувати свої...

Наш телеграм

з важливими анонсами, розіграшами й мемами

Приєднатися